IoT 〜 日本復活か? それとも破滅か?

「IoT」=「モノのインターネット(Internet of Things)」と言っていますが、この訳し方は「直訳」なので、分かり難いと思います。

もっと分かり易い言葉で訳せば、「モノをインターネットに接続して管理する仕組み」の方が良いと思います。

つまり、「モノ」と呼んでいる各種工業製品にネットワーク機器を搭載し、インターネット回線経由で工業製品の使用状況等を管理する、と言う技術です。

このような取り組み/技術は、別に「最新技術」と言う訳ではありません。

日本の「小松製作所」等は、10年以上も前から、自社で製造した各種建設機器や工業機器に専用チップを搭載し、インターネット回線経由で、走行距離や稼働時間等を集積して保守管理を行う「KOMTRAX」と言うサービスを提供しています。

また、昭和34年(1959年)に初めて日本で発売された「タコグラフ」ですが、現在では、「デジタルタコグラフ(デジタコ)」として、走行時間、距離、経路、燃費、そして急ブレーキの回数まで、全ての車の動きを分析するシステムに進歩しています。

余談ですが、タコグラフ(Tachograph)とは、「速度記録計」のことで、ドイツ語「Tachometer(回転速度計)」と「Graphink(記録)」を組み合わせた造語で、自動車の速度を記録する機械と言う意味で「Tachograph」と名付けられた物になります。

また、「Tacho」は、「ギリシャ語」が語源で、「スピード」を意味する「Tαxos(タキス)」に由来しています。

解っていると思いますが、決して、「タコ」=「オクトパス(Octopus)」が語源ではありません。

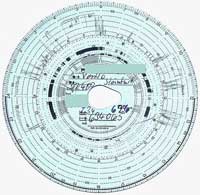

初期のタコグラフ、当初は「デジタコ」に対して、「アナタコ(アナログタコグラフ)」と呼ばれていたそうですが、速度計の裏に、右図のような「タコチャート記録紙」を取り付けていたそうです。

「タコチャート記録紙」は、本当は「減圧記録紙」と呼ばれており、24時間で1回転する仕組みで、速度計の裏で、速度メーターの動きに合わせて車の速度や距離を記録していたようです。

その後は、USB等に運行状況を記録するようになり、現在では、GPS経由で、リアルタイムに情報が取得できる仕組みを取り入れています。

また、今年度(2016年度)中には、アルコールチェック機能や自動ブレーキ機能、さらには、居眠り防止機能まで付いた、次世代デジタコが発売される予定になっているそうです。

近頃、長距離バスや大型トラックの事故が目立つようになって来たので、国交省も、ようやく対策に乗り出したようで何よりです。

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- -

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

それでは、このように、古くからある技術が、何故、今頃になって脚光を浴びる事になったのか ? と言う事ですが・・・それは単純、この仕組みの可動領域が拡がったからに他なりません。

従来の「インターネット経由のデータ取得」は、GPS等を始めとした、大掛かりな仕組みが必要でした。

また、それぞれのシステムに関しても、専用システムを、ICチップ含め、全てを一から創り出す必要がありました。

例えば、これは私の想像なので、実際には、もっと複雑な装置等が必要だと思うのですが、「KOMTRAX」を実現するためには、次のようなハードウェア/ソフトウェアが必要だと思います。

【 車載システム 】

・車に搭載する専用ICチップ

・情報収集用ソフトウェア

・無線機器

・車起動/停止用ソフトウェア

【 中継機器/解析システム 】

・情報蓄積用専用サーバー

・GPS利用ソフトウェア

・データ解析用専用ソフトウェア

これだけのハード/ソフトを作成するだけで、数十億〜数百億円の投資が必要だったと思いますし、第一、このような仕組みを構築するためには、優秀な技術者が、社内に在籍していなければ実現不可能だと思います。

しかし、まあ「小松製作所」は、随分と昔の事になりますが、前職でお客様でしたが、元々、自社内の情報システム部の社員スキルが高い企業だった覚えがあります。

その後、当時の時流に乗り、情報システム部を、情報子会社に分離し、現在は、TISとインテックの共同持株会社配下で、「クオリカ」と言う会社になってしまったようです。

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- -

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

と言うことで、「IoT」の世界は、日本の独壇場かと言うと・・・現状は全く異なり、実際には、世界の「IoT」業界では、隅に追いやられています。・・・と言うか、自ら隅に居る状況を造り出しているような感じがします。

また、私自身、この「IoT」で覇権を握れば、今後10年は、世界における製造業、および情報通信業(IT)で、日本の強さを充分に発揮できるのではないかと思ってはいますが・・・事は、そう簡単ではないとも思っています。

それは何故かと言うと、業界標準を獲得するが難しいと言う問題も確かにありますが、それ以前に、「ウィルス対策」が困難、と言うか不可能ではないかと思われるからです。

「何、それ ? 」、と思うかもしれません。

しかし、私は、「IoT」に限らず、今、世間を賑わしている「車の自動運転」も、メチャクチャ危ないと危惧しています。

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- -

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

今、IT企業や自動車メーカー等が積極的に開発を進めている「車の自動運転」ですが、「ウィルス」への対応を考えていないのではないかと思います。

まあ、表面的に、何も発表しないだけで、実際には対応策を考えているとは思いますが(思いたいですが)、車の「自動運転」には、当然「自動運転」への対応も大事ですが、それ以上に「ウィルス」への対応が重要だと思っています。

「車の自動運転」は、まあカメラや車本体等のハードウェアもありますが、その大部分はソフトウェア、つまりプログラムが制御します。

「車の自動運転をプログラムが制御する」と言うことは、当然、その「プログラムに感染するウィルスも発生する」、と言う事を意味します。

車の自動運転用プログラムがウィルスに感染した場合、一番恐ろしいのは「車の暴走」です。

新聞によると、次のような実験を行い、車の制御を「乗っ取る」事が可能であることを証明したと言う記事が掲載されていました。

| 2014/08/07 | 米ラスベガスで開催されたハッカーに関する世界最大級の国際会議「ブラックハットUSA」で、実際に市販されている車の制御システムに外部から侵入を試みたそうです。その結果、車が前方の障害物をセンサーで感知すると、衝突回避のために自動的に停止する機能を遠隔操作で妨害し、路上に積み上げられた段ボール箱の手前で停止するはずの車が、スピードを緩めないまま突っ込ませたそうです。 |

| 2015/12/18 | 広島市立大大学院の井上博之准教授(情報工学)が、国産乗用車にインターネットと接続する機器を取り付けて、スマートフォンで車をハッキング(乗っ取り)して遠隔操作する実験を行い、窓を勝手に開閉させたり、停止中にも関わらず、速度表示を180キロにしたりして、サイバー攻撃で、車を走行不能にできることを確認したそうです。(使用車:2013年発売、トヨタ「カローラフィールダーハイブリッド) |

この他にも、様々な実験で、現状でも車が「ハッキング」可能であることが証明されていますし、さらに、実際にクライスラーが、「ハッキング対策」のためのリコールを行った事も発表されています。

何故このような事が起きるのかと言うと、現在の車載ソフトウェアは、「CAN(Controller Area Network)」と言う原始的で、単純な仕組みのソフトウェアを使っていることが原因と言われています。

「CAN」は、1986年にリリースされ、その後、2008年頃から、アメリカにおいて実装され、当初は、ワイヤー接続された機器同士が、ホスト・コンピューター無しで通信していました。

現在では、Bluetooth接続される等、進化はしていますが、プロトコルや仕組み自体は旧来と同じなので、簡単に「ハッキング」出来るようです。

しかし、まだ実際には、幸いにも、車載ソフトウェアに対する「ウィルス」が発見されたとか、実験以外で車がハッキングされたとか言う事実は報道されていません。

これは、車載ソフトウェアの環境が、現在は下記のような状況になっているためと思いますが、このような環境が、いつまでも続くとは考えられません。

いずれ、どこかの隙間から、ウィルスが潜り込むと思いますので・・・時間の問題だと思われます。

・車載ソフトウェアが、まだ、それほど積極的にインターネットに接続していない

・車載ソフトウェアが、指定されたサーバー以外にアクセスしていない

・部外者が、車載ソフトウェア用のサーバーにアクセス出来ない/場所が解らない

・ウィルスが、車載ソフトウェア内部に潜り込む方法が確立されていない

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- -

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

また話が脇に逸れてしまいましたが、上記の話は、「車の自動運転」に限った話ではありません。全て「IoT」にも当てはまる話です。

そこで今回のブログでは、「IoT」に関して、次のような内容を紹介したいと思います。

■「IoT」の仕組み

■「IoT」が拡がる理由

■日本を含む各国の取り組み状況

■問題点/危険性

それでは、今回も宜しくお願いします。

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- -

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

■「IoT」の仕組み

さて「IoT」・・・皆さん、ビジネス雑誌やニュース、あるいは新聞記事等で、その仕組みは、既にご存知だと思いますが、本ブログでも簡単に、その仕組を紹介します。

まあ、簡単に言うと、その言葉通り「モノのインターネット」、つまり「モノがインターネットに接続する」と言う事です。

現在、「モノ」、つまり「製品」がインターネットに接続している事例としては、次のようなケースがあります。

・カーナビゲーション

・エアコン

・テレビ/レコーダー

・スマートフォン

また、古くは、現在は外資に身売りした「東芝ライフスタイル」が、2002年に発売した「FEMINITYシリーズ」では、冷蔵庫、オーブンレンジ、およびホームランドリーを、世界で初めて、Bluetoothやインターネットに接続しています。

そして、このように「モノ」をインターネットに接続することで、様々な情報を得ることが出来る訳ですが、その仕組は様々です。

単純な仕組みでは、製品にICチップを組み込み、そのチップがインターネットに接続して、製品情報を獲得する方法があります。

但し、従来の情報活用では、1次的な情報活用しか行えませんでした。

1次的な情報活用とは、例えば、冷蔵庫のドアの開閉状況や回数の把握、家電製品のトラブル状況の把握等で、その情報を使用して他の状況解析を行う事等、次のステップまでは、処理を1歩進める事は出来ませんでした。

それは何故かと言うと、今では、これも一般的な言葉になってきましたが「ビッグデータ」を取り扱う技術が確立されていなかった事が原因です。

例えば、(実際行ったか否かは不明ですが)ドアの開閉回数を取得して、一般家庭で、ドアを何回開閉すると故障するのかとか、冷蔵庫の中身とレンジで調理可能なレシピを組み合わせて晩ごはんの提案を行うとか、のようなデータ量の多い処理を行うことが出来ませんでした。

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- -

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

その他、現在では、ICタグ/RFタグを使った「IoT」事例も増えて来ています。

例えば、「IoT」先進国のドイツでは、現在「Industry 4.0」と銘打って、国内で積極的に「IoT」を進めていますが、その中でも「スマート・ファクトリー」と言う仕組みが、既に、ドイツ国内で稼働しています。

この「スマート・ファクトリー」は、ドイツ企業の「SAP」と「Siemens AG」が共同で構築し、世界標準の獲得を目指している仕組みです。

「SAP」は、「ERP(Enterprise Resource Planning)」と言うパッケージ・ソフトウェアを開発/販売する企業ですし、「シーメンス」は、世界的に有名な製造会社です。

つまり、「Industry 4.0」は、別名「第四次産業革命」とも呼ばれている通り、情報通信業界(IT)と製造業界がタッグを組み、新しい産業を興そうと言う取り組みに他なりません。

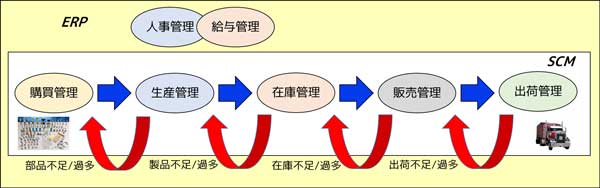

「スマート・ファクトリー」の仕組みを理解するためには、「ERP」と呼んでいるシステムと「SCM(Supply Chain Management)」と言うシステムを理解する必要があるのですが・・・「ERP」とは、簡単に言えば、購買管理、生産管理、在庫管理、販売管理、出荷管理の各システムが、シームレスに連携することが出来るシステムとなります。

つまり、「モノ」の製造に関しては、次の1)〜5)が、効率良く連携して運用される必要があります。

1)購買管理:「モノ」を生産するためには、「モノ」を造るために必要な部品の在庫を把握する。

2)生産管理:部品を使って「モノ」を造り、作業進捗状況や、「モノ」の生産個数を把握する。

3)在庫管理:造った「モノ」を保管場所に移し、保管場所内の在庫数と保管可能数を把握する。

4)販売管理:「モノ」を販売するためは在庫数を把握し、かつ生産予定も把握する。

5)出荷管理:販売した「モノ」が、正しく、保管場所から正しく出荷されているかを把握する。

また、上記を円滑に廻すためには、部品購入先や顧客情報、さらに「モノ」の流通手段までも管理する必要があり、これが「SCM」となります。

つまり、「モノ」を造るためには部品が必要ですので、部品を購入して工場に部品を納品して「モノ」を造ります。

「モノ」を造ったら、それを保管場所に移し、売れるまで保管します。「モノ」が売れれば、保管場所から出荷します。そして、「モノ」が売れれば在庫が減りますので、また部品を購入して「モノ」を造ります。

そして、「モノ」を造るためには、人が必要ですし、人を雇用すれば、給与を支払う必要があります。

従来、これら作業は、「〜管理システム」と言うように、個別に処理されていましたが、この動きをシームレスに連携させて管理する仕組みが「ERP」となります。

ちなみに、全ての処理の元、つまりヒト、モノ、カネ等を「リソース」と呼び、「企業内のリソースのプランニング(計画)を行うシステム」と言う意味で、「Enterprise Resource Planning」と名付けられています。

さらに、当初の「ERP」は、それぞれヒト、モノ、そしてカネの管理に関しては、各担当者が、手作業で数値を入力したり、数値を作成/入力したりするシステムを都度稼働していました。

しかし、部品や製造物、あるいは作業員にICタグ/RFタグを付けて管理することで、全てを自動化する事が可能となりました。

例えば、社員カードにICタグを埋め込み、ICタグに社員情報(勤続年数やスキル、資格)を入力しておきます。また、各部品や製造物にもRFタグを付けます。そうなると・・・どうなると思いますか ?

社員が製造ラインに入ると、社員のスキルにより、目の前のパネルに表示する作業指示書が切り替わりますし、工場への入退出で、自動的に勤怠管理を行うことが可能になります。

そして、ヒトが製造した「モノ」を、在庫管理、販売管理、そして出荷管理と、順次、その都度状況をRFタグで管理することが出来るようになりますので、「モノ」が売れて出荷されると、自動的に、次の「モノ」を造るための部品が発注されるようになります。

また、上記作業工程は、別にヒトが行う必要はありません。工場内にロボットやセンサーを配置して作業を自動化しても構いません。というか、既に「FA(Factory Automation)」の動きは拡がっていますので、今更と言う感じです。

それでは、「今までと何が違うのか ?」と言う点ですが、それはICタグ/RFタグの付加、および各種センサー類による自動判定、そしてこれら情報をインターネット経由で取得し、取得した大量データを瞬時に処理することができる仕組みを構築したことです。

全ての情報をリアルタイムに取得し、その情報をシームレスに連携/処理することで、これまで進めてきた「FA」を、さらに「スマート・ファクトリー」に進化させる事が出来ます。

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- -

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

ここまでの説明では、企業の生産活動や工場内の効率化/自動化について説明してきましたが、このような処理が企業や生産現場の外にも拡がっています。

つまり、本章の最初に紹介したスマートフォンを活用したエアコン制御やレコーダー制御、それに「車の自動運転」等、これらも、「モノ」が「インターネット」で繋がっていますので、立派な「IoT」です。

アメリカの「Cisco」が中心となって設立した業界団体「Industrial IP Advantage」の調査によると、2013年に、125億個だった「スマート・オブジェクト(※)」が、2020年までに500億個に増えると言う予想もあるそうです。

それと、何故、ドイツで「Industry 4.0」の取り組みが拡がっているのか、と言うと、それは一言で表現すると「工場のデジタル化による人件費削減/コスト削減」です。

ドイツで「モノ」を製造し、それを世界で販売するためには、中国や東南アジア諸国に勝たなければなりません。

そこでドイツでは、「Industry 4.0」を世界標準にし、この仕組みを世界に拡大することで、ドイツの製造業、ひいてはドイツ経済を立て直そうとしています。

これが、現在、一番進んでいる「IoT」の流れとなります。

※スマート・オブジェクト:IoTによりネットワーク化されたモノ

■「IoT」が拡がる理由

左図が「RF(Radio frequency)タグ」の実物ですが、まあタグの種類により、大きさや形には、様々なタイプがあります。

この画像のタイプとは異なりますが、シールのようになったRFタグで、一見バーコードのようなタイプだと、1枚10円程度です。

それと非接触ICカード、つまり「Suica」等も、広義のRFタグです。

矢野経済研究所の市場調査結果によると、RFタグのタイプにより若干価格は異なりますが、2008年頃は、85円/枚だったようですが、それが現在10円/枚です。

このような状況も、「IoT」が広がった原因の一つですが、実際に、さらに「IoT」を拡げるためには、1円/枚以下の価格が理想と言われています。

全ての部品1個ずつにタグを付けて管理することは不可能ですが、例えば、車1台に使われる部品数は、一般的に3万個と言われていますので、タグ1円/枚でも30,000円/台になりますし、月10万台の車を生産するとなると、タグの費用だけで月30億円の費用が掛かってしまいます。

また、RFタグに限らず、工場その他で使われる監視装置や制御装置の費用も、一昔前に比べれば、格段に安くなっています。

つまり、「モノ」を制御/管理するためのICタグの費用が安くなり、かつ「モノ」にICタグを付ける事で、「モノ」をデータとして取り扱う事が出来るようになった点が、「IoT」が拡がった原因の一つだと思います。

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- -

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

その昔、インターネットに接続するためには、有線で接続するしか方法はありませんでした。

しかし、現在では、インターネット接続は、無線接続が普通ですし、無線接続でも、接続スピードがアップしており、有線接続と遜色ありません。

加えて、無線接続の種類も、その用途によって増加しています。

従来、無線通信と言えば、アクセスポイントを中心として、数十メートルから100メートル程度の距離をカバーする「無線LAN(Local Area Network)」が主役でした。

しかし、近年では、「無線PAN(Personal Area Network)」や「近距離無線(NFC:Near Field Communication)」と言う技術もあります。

無線PANは、数センチ〜数メートルまでの距離での無線通信となり、代表的な手段としては、「Bluetooth」や「ZigBee」などがあります。

NFCは、前述の「Suica」でお馴染みの「Felica」や、これも前述の「RFタグ」で紹介した「RFID」があります。

これら無線通信は、サポートする距離も違いますが、無線規格の差異により呼び方が異なります。

一方、回線速度の向上と大容量回線の普及も忘れては行けないキーポイントだと思います。

つまり、タグを付けた製品をデータとして認識し、無線通信で繋いだり、あるいはインターネットに接続したりして、データを収集することが簡単に行えるようになったことが「IoT」拡散の原因と言えます。

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- -

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

そして、最後のキーワードは、これも何度も登場していますが「ビッグデータ」です。

正確には、「大量データの解析技術の進歩」です。別に「ビッグデータ」が進歩した訳ではありません。

従来から、大量のデータは、至る所に存在していまし、これらデータを解析する技術も、あるには、ありました。

しかし・・・データ解析に多大な時間が必要だったので、実際には、ほとんど使用出来ませんでした。

ところが、近年、コンピューターの処理速度の向上と、解析技術の向上が相まって、この「ビッグデータ」を解析して実際に統計値として使用することが出来るようになりました。

故に、「IoT」が拡がった原因としては、私自身は、このデータ解析技術の向上が、一番大きな原因ではないかと考えています。

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- -

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

これまで記載してきたように、「IoT」が拡がるための「下地」は、昔から存在していたものだったと思います。

それが、ここ数年間で、急激にコモディティ化したことで、一気に花が開いたのだと思います。

●ICチップの進化とコモディティ化

●無線通信技術の進化とコモディティ化

●通信環境の整備と性能向上

●解析技術の進化とコモディティ化

これら4つの技術や製品が、2014〜2015年頃に、一気に融合したのが「IoT」だと思います。

■日本を含む各国の取り組み状況

ここまでの説明で、ドイツを例に「IoT」の現状を紹介してきました

ドイツにおける「IoT」の事例として、「SAP/シーメンス連合」の事例を紹介しましたが、実は、この工場における「IoT」では、工場内の作業自動化よりも、「ERP」の方が重要視されています。

それは何かと言うと・・・企業間の連携です。

「ERP」事例の最初に「購買管理」を記載していますが、部品購入を自動化するためには、他社と連携する必要があります。

そして、この「購買管理」を自動化するためには、他社のシステムと連携する必要、つまり、他社に、自社システムを公開する必要があるのです。

取り敢えず、「IoT」を実現するためには、「企業間でのシステム連携が必須条件」と言うことを覚えておいて下さい。

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- -

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

それと、「IoT」への動きは、当然、ドイツ以外、日本やアメリカ、そして何と中国でも、その動きは加速しています。

各国の動きは、下記のような名称となっていますが・・・日本だけ未定です。

| ドイツ | Industry4.0 | Smart Factory | Bosch、Siemens AG、SAP等 | |

| アメリカ | Industrial Internet | CPS(Cyber Physical System) | GE、Intel、Cisco、IBM、AT&T、MS等 | |

| 中国 | 中国製造2025 | - | 2025年までに先進国並みの製造強国を実現 | |

| 日本 | - | - | 未定 |

まあ、 日本の場合、大企業が中心となって次のようなフォーラムやら協議会やらが立ち上がっているようですが・・・どれも中途半端な状態です。

・インターネット・バリュー・イニシアティブ(IVI)

・ロボット革命イニシアティブ協議会(RRI)

・IoT推進フォーラム

ドイツの場合、政府主導で、製造業を中心としたプロジェクトを進行させていますが、主役は中小企業で、大企業が中小企業を支えると言う構図になっています。

アメリカの場合は、製造業だけではなく、エネルギー、ヘルスケア、製造業、公共、運輸の5つの領域を対象とし、大企業が中心となったコンソーシアムによる協業でプロジェクトを進めています。

また、アメリカでは、独自のソフトウェアを開発し、このソフトウェアをユーザー企業に無償配布することで、「IoT」の活動領域を拡げる戦略を取っています。

このソフトウェアによる「IoT」の拡張戦略ですが、コンソーシアムという協業体制を取っているにも関わらず、その事情は各社バラバラで、各社とも次のような基本OSやらアプリケーションを作成し、それぞれパートナーに配っています。

GE :Predix(プレディクス)

Cisco :Cisco IOx

Intel :Edison(エジソン)

アメリカの場合は、やはり「勝った企業の総取り」になっているようです。

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- -

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

そして、日本ですが・・・前述の通り、全くバラバラで、大企業が、それぞれ独自に「IoT」を進めようとしています。

特に日本の場合は、ICT企業(情報通信企業)は「前のめり」ですが、製造業の反応は「イマイチ」です。

それは何故かと言うと、前に記載した「IoTには企業間でのシステム連携が必須」と言う点です。

これがネックとなり、日本最大の企業である「トヨタ」等は、全く「IoT」に見向きもしていません。これが、日本で「IoT」が拡がらない原因です。

つまり、自社システムを外部に公開したくないので、「IoT」に取り組めない、と言うのが実情のようです。

それに、トヨタの場合、工場の「IoT」よりも、ほぼ自社で完結できる「自動運転」の方が重要なのだと思います。

日本の企業でも、前述の「SAP社」が販売している「SAP/ERP」を導入している企業は沢山います。昔、私が訪問していた企業の多くでも、数億円の費用を投入して「ERP」システムを導入/構築していました。

しかし、現状は、あくまでも「社内限定システム」であり、この「ERP」を外部に公開したり、他企業と自動連携したりしている企業は「MKノー(見た事も聞いた事もありません)」です。

このため、日本における「IoT推進企業」として取り上げられるのは、いつも、最初に紹介した小松製作所の「KOMTRAX」だけです。

日本としては、もう「IoTをやるべきか否か」の検討段階はとっくに過ぎており、「実行しなければならない」状況になっている事は明白ですから、「何を」/「何時までに」/「どうやって」実行するのかを早急に決めるべきだと思います。

日本は、アメリカと違い、企業は内向きですから、やはりドイツのように、政府が主導しないと、国策ともいえる産業は前に進まないと思います。

しかし、日本の場合、政府主導となると、今度は、官僚の利権が絡み、官庁同士で、どの省庁が主導するのかで必ず揉めて前に進まなくなります。

「IoT」の場合、通信が関係しますので「総務省」が出てきますし、経済の話ですから、当然、「経産省」も出てきます。さらに、新しい動きなので、最初は、「内閣府」が音頭を取ると思いますし、その他、車関係となると「国交省」、農業分野にも「IoT」をとなると「農水省」・・・・これでは、もう収集がつかなくなると思います。

いつもの事ですが、日本はスピード感が乏しすぎると思います。

■問題点/危険性

「IoT」における問題点や危険性で、一番重要なのは、これまでも紹介した通り「ウィルス感染」だと私は思っています。

車の自動運転時に、車載ソフトウェアがハッキングされる事例を紹介しましたが、「ウィルス感染」でも暴走することは有り得ます。

車載ソフトウェアは、インターネットに常時接続していないから安全だ、と思う方もいると思いますが、そんな事はありません。

例えば、車を車検に出せば、当然、車検工場で、車に調査用PCを接続して車の状況をチェックします。

この時、この調査用PCが、既に「ウィルス」に感染していた場合、車検で、自分の車にも「ウィルス」を感染させてしまう事になります。

実際「コンピューター診断車検」と言うキーワードで、Webを検索して見て下さい。沢山の整備工場が、「誇らしげに」、PCに接続して車検を行う広告を出しています。

さらに、その中においては、「車検時に車載ソフトウェアのウィルスチェックも行う」と謳っている企業もあります。

もう、車載ソフトウェアの「ウィルス感染」は、業界の常識となっているようです。

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- -

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

さらに、皆さん、2009年〜2010年にかけて、イランの核燃料施設がサイバー攻撃に合い、ウラン濃縮用遠心分離器のほぼ全てが破壊されてしまった事件を覚えていますか ?

このサイバー攻撃は、アメリカの「国家安全保障局(NSA)」とイスラエル軍の情報機関「8200部隊」が、「ワーム」と呼ばれる「マルウェア」である「スタックスネット(W32/Stuxnet)」を用いたものと、2012年にニューヨーク・タイムスが報じています。

この攻撃は、インターネットに接続していない産業用制御機器に対して、「USB経由」でマルウェアを感染させる「新たなサイバー戦争の幕開け」と言われています。

このマルウェア「スタックスネット」は、次の条件が揃わないと発症しない、極めて限定的なワームであるため、将にイランの核施設だけをターゲットにしたものと考えられています。

第一条件:OSがWindows OSである事

第二条件:ドイツ「Siemens AG」社製の「SCADAシステム」が稼働している事

第三条件:画面インターフェイス用ソフトウェアが「PCS7/WinCC(STEP7)」である事

第四条件:制御装置が物理的に周波数変換を制御するPLC(Programmable Logic Controller)である事

そして、具体的な破壊方法としは、遠心分離器の周波数を勝手に変更し、一定の時間、チューブに対して余計な負荷を掛けて機械を破壊する手口だったそうです。

ちなみに、今回の感染の始まりは、工場内に、「誰か」が、マルウェアに感染しているUSBを落としておき、そのUSBを拾った職員が、PCにUSBを挿入したことで、工場内ネットワークを通して一気に感染し、最終的に、数千台の遠心分離器が破壊されてしまったそうです。

まさに、スパイ映画のような攻撃です。

参考までに、これまで公表された産業機器への攻撃で、被害が大きかったものを挙げると、次の通りです。

| 項番 | 年号 | インフラ | 被害状況 |

| 1 | 2001年 | 水道 | オーストラリアの下水処理施設において装置が不正に操作され、海洋に大量の下水が流出(元社員の犯行) |

| 2 | 2003年 | 鉄道 | アメリカの交通制御システムがウィルスに感染し、ネットワークが途絶した影響で列車の運行が数時間停止 |

| 3 | 2008年 | 石油 | トルコの石油パイプライン制御システムにおいて、監視カメラからウィルスが侵入してシステムをハッキングし、パイプライン管内の圧力を上げて爆発させた |

| 4 | 2010年 | 核 | イランの核燃料施設の事件 |

| 5 | 2014年 | 電力 | 複数の欧州電力会社において、サイバー攻撃により、サーバーから機密情報が漏洩した |

海外で発生した事件ですので、余りニュース等では報道されませんが、どれも、一歩間違えば、大災害になるような事件ばかりです。まあ、項番3のトルコの事件は、非常にマズい事件だと思いますが・・・

イランに対する攻撃は、影響が限定的になるよう、あらかじめ立案されていたと思いますが、核施設での事件ですので、何か、ちょっとでも間違えば、大惨事になる可能性もゼロではないと思います。

また、日本でも、2015年に、インターネット上に、上記イランの事件で攻撃対象となった「PLC」に対するハッキング方法が公開されると言う事件があり、警視庁が警告を発しています。

さらに、工場においては、定期的に機械の保守を行うため、都度、検査作業員がPCを持ち込んで、前述の「車検」のような検査を実施しています。

ここでも、もしも工場に持ち込んだPCが、既にマルウェアに感染していたら・・・・

もはや工場内の制御システムも、インターネットに接続していないから安全とは言えない状況となっています。

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- -

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

さらに、私が営業で訪問したある工場で、既存のシステムの仕組みを説明してもらった時など、そのシステムが稼働しているPCは「Windows XP」でした。

思わず「目がテン」になってしまいましたが、まあ、先方も「インターネットには接続していません」とは言っていましたが、あらためて工場内を見回すと、至る所に「Windows XP」がありました。

以前から、Windows系の情報を発信する際に、デスクトップPCにおける「OSのシェア」の状況を説明してきました。

本ブログでは、下記の過去ブログで、2016年2月時点での「OSのシェア」を紹介し、2月時点で「Windows XP」や「Windows NT」が、まだまだ使われている状況も紹介しました。

★過去ブログ:その後のWindows10 – 世の中はどうなってるの ?(20160409.html)

その時に、「XP」や「NT」は、誰が使っているのか ? と疑問に思いましたが、こうして考えてみると、工場内のPCとして、「XP」や「NT」が存在し続けているのだと思います。ちなみに、「OSのシェア」は、次の通りです。

XP :11.24%

NT :0.125

それと、これも驚きですが、一部の工場では、まだ「PC-9800」を使っている所もあるそうで、このために、「PC-98」のエミュレーション環境を、Windows OSに移植するサービスも提供されているそうです。

しかし・・・「PC-98」って、初号機は、1982年に発売されていますので、今から34年も前のコンピューターです。

「Windows XP」だって2001年発売ですから、「XP」よりも約20年も前のPCが、未だに稼働して使われているとは・・・さすが日本製のPCは違いますね、じゃなくて。

もう、こうなってくると、「IoT」がどうの、こうのではなく、それ以前の問題だと思います。

まずは、既存システムを、最新とは言わないまでも、OSレベルでセキュリティ対策が行える環境に更新するのが先決だと思います。

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- -

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

ここまで、「IoT」をキーワードに、その仕組や、日本を含む各国の動き、それと・・・「IoT」に潜む危険性や問題点を紹介してきました。

どうですか ? このまま「IoT」に突き進んで良いと思いますか ? 私は、セキュリティが確立されるまでは、「IoT」の導入は待った方が良いと思います。

ニュース等では、盛んに「2020年の東京オリンピックに向けて、バスやタクシーの自動運転の試験が・・・」とか報道していますが、トンデモナイ話だと思います。

まあ、民間の工場やシステムであれば、被害は、その企業、および関連企業に限定されますが、これが「インフラ系」、特に「ライフライン系」だと、被害は地域や国レベルまで広がります。

前述のトルコの被害のような、石油のパイプラインの爆破など、もってのほかです。

現在では、マルウェアの感染は、PCだけに限りません。トルコの事例では「監視カメラ」を踏み台に、システムがマルウェアに感染していますし、その他にも、各種制御センサーも、感染の踏み台となっているケースも見受けられます。

また、現在では、各家庭に「スマートメーター」の導入が進んでいますが、実は、これらのメーターも、マルウェアの感染経路になる可能性はあります。

「スマートメーター」経由でマルウェアに感染し、最終的に、電力設備まで攻撃される可能性もあると思います。

システムの発展と共に、本当に、映画の世界のようなマルウェア攻撃も、現実のものになる可能性が、高まって来ています。

今後、前述のように、2020年に東京でオリンピックが開催される予定となっていますが、マルウェアの作成者は、基本的に「目立ちたがり屋」です。

東京オリンピック開催中に、何らかのマルウェア攻撃を行い、目立とうと思う人間も沢山いると思います。

今後は、システムの発展とセキュリティ対策は、「産業の両輪」と考えるべきです。

システムを発展させるのであれば、セキュリティ対策も、同時に発展させて行く必要があると思います。

それでは次回も宜しくお願いします。

以上

【画像・情報提供先】

・Wikipedia(http://ja.wikipedia.org/)

・デジタコの歴史(http://tarpindia.com/dezita.php)

・日本経済新聞(http://www.nikkei.com/)

・ルネサス エレクトロニクス株式会社(http://japan.renesas.com/edge_ol/global/12/index.jsp)

・日経ものづくり(http://techon.nikkeibp.co.jp/Monozukuri/)

・日経ビジネス(http://business.nikkeibp.co.jp/)

【株式会社 エム・システム】 本 社 :〒124-0023 東京都葛飾区東新小岩8-5-5 5F TEL : 03-5671-2360 / FAX : 03-5671-2361 盛岡事業所 :〒020-0022 岩手県盛岡市大通3-2-8 3F TEL : 019-656-1530 / FAX : 019-656-1531 E-mail : info@msystm.co.jp URL : http://msystm.co.jp/ : http://msystm.co.jp/excel_top.html ブログ : http://d.hatena.ne.jp/msystem/ Facebook : http://www.facebook.com/msysteminc